-

Estas 350 extensiones de Chrome te están hackeado: bórralas ya

Gracias a las extensiones del navegador es posible añadirle funciones que, de serie, no están disponibles. Y, con las extensiones adecuadas, es posible dar mucha más utilidad al navegador de la que puede tener por defecto. Sin embargo, estas pueden ser también las principales fuentes de infección de malware, y es que, como es habitual, los piratas informáticos buscan constantemente nuevas formas de atacar a los usuarios. Y algunas campañas, como la que acaba de salir a la luz que afecta a Google Chrome, son de lo más preocupantes.

-

Estudio sugiere que Google también rastrea a los usuarios en modo de incógnito

Si crees que usar el modo de incógnito en Chrome esconde tus huellas, te sorprenderá saber que no es así. Un nuevo informe dice que los identificadores anónimos del usuario se recopilan mientras navegas en modo privado y Google tiene la capacidad de conectar esta información a tu cuenta de Google.

-

EvilGnome: Un spyware que acecha a las Extensiones de GNOME

Los investigadores de seguridad han descubierto una rara pieza de spyware de GNU/Linux que actualmente no es detectada en todos los principales productos de software de seguridad antivirus, e incluye funcionalidades poco vistas con respecto a la mayoría del malware para esta plataforma.

-

Evita ser hackeado con estos 3 pasos

Hasta ahora creo que no he tocado uno de mis temas favoritos, seguridad informática, y considero que este será el tema que les vengo a contar hoy. Espero que tras este pequeño artículo puedan tener una mejor idea de lo que puede ayudar a tener un mejor control de sus riesgos y cómo mitigar bastantes al mismo tiempo.

-

Evite ser hackeado: Errores básicos en ciberseguridad que debería evitar

La ciberseguridad se ha vuelto una preocupación crítica en la era digital, donde la amenaza de ataques cibernéticos está en constante aumento. Proteger sus activos digitales es esencial, y evitar errores básicos puede marcar la diferencia entre ser vulnerable y mantenerse a salvo.

-

Exploit deja miles de dispositivos Android expuestos a los atacantes

Un gusano de red ha aparecido en los dispositivos Android que explotan la función Android Debug Bridge (ADB) del sistema operativo móvil, una función que los fabricantes de teléfonos habilitan por defecto.

-

Explorando la red con Nmap: Ejemplos y casos prácticos

La seguridad informática es un tema crítico en la era digital actual. A medida que las amenazas cibernéticas evolucionan, es esencial contar con herramientas poderosas para evaluar y fortalecer la seguridad de una red.

-

Explorando la seguridad con Nessus

La ciberseguridad se ha convertido en una preocupación crítica en la era digital actual, y las organizaciones buscan constantemente herramientas efectivas para evaluar y mejorar la seguridad de sus sistemas.

-

Fallo de seguridad en WPA permite a un atacante remoto conseguir nuestras contraseñas

Hace unos instantes, Canonical ha lanzado unos parches para corregir una vulnerabilidad WPA que, aunque es cierto que sería difícil de explotar, podría hacer que un usuario malintencionado robara nuestras contraseñas. En su informe, la compañía que dirige Mark Shuttleworth dice que la vulnerabilidad podría ser explotada por un “atacante remoto”, pero teniendo en cuenta que WPA guarda relación con conexiones WiFi, todo parece indicar que para hacerlo deberíamos estar conectados a la misma red, siendo lo más habitual una pública como las que hay disponibles en algunos cafés o tiendas.

-

Fedora presenta su Red Team para la ciberseguridad

Rojos contra azules: el viejo juego de la seguridad informática. El arte que envuelve acciones defensivas y ofensivas, alcanza un nivel en Fedora con la presentación de su Red Team.

-

Firefox ahora mostrará una alerta de violación de datos si visitas sitios sospechosos

Mozilla ha anunciado una nueva función de seguridad en su navegador web Firefox Quantum para alertar a los usuarios cuando visitan un sitio web del que se ha informado recientemente de una violación de datos.

-

Firefox Monitor, un servicio que te informa si tus datos en sitios web se ha comprometido

A fines del año pasado, los desarrolladores de Mozilla presentaron una función en su navegador web Firefox Quantum Browser que se integra con su servicio de Firefox Monitor, en donde avisaba al usuario si visitaba un sitio que anteriormente había sido hackeado.

-

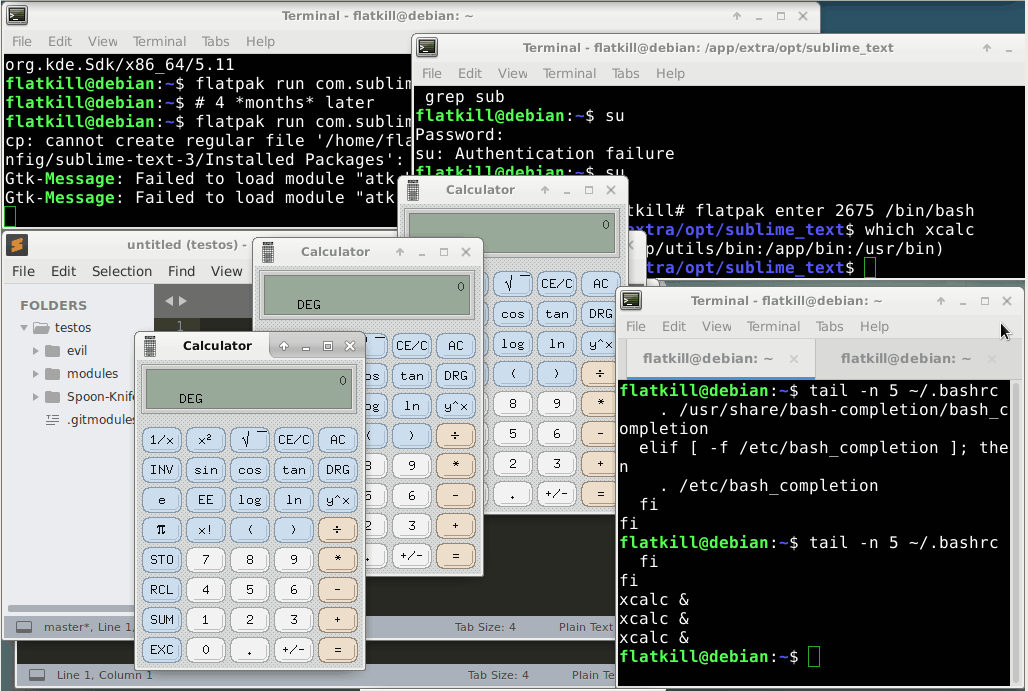

Flatkills dice que Flatpak es una “pesadilla de seguridad”

La página web “Flatkills.org” apunta a una serie de reclamaciones de seguridad asociados habitualmente con el nuevo paquete de aplicaciones y el formato de distribución de Flatpak.

-

FragAttacks, una serie de vulnerabilidades en el estandar Wi-Fi que afecta a millones de dispositivos

Hace poco se reveló información sobre 12 vulnerabilidades las cuales son identificadas bajo el código «FragAttacks» que afectan a diversos dispositivos inalámbricos y cubren prácticamente todas las tarjetas inalámbricas y puntos de acceso en uso, de los 75 dispositivos probados, cada uno afectado por al menos uno de los métodos de ataque propuestos.

-

Fue descubierta una nueva vulnerabilidad en Systemd

Fue encontrada una vulnerabilidad en systemd la cual ya esta descrita en (CVE-2019-6454), que permite provocar el bloqueo del proceso de inicialización de control (PID1) al enviar un mensaje especialmente diseñado a un usuario sin privilegios a través del D-Bus.

-

Fue descubierta una vulnerabilidad que permite secuestrar conexiones VPN

Hace pocos días fue dada a conocer una técnica de ataque (CVE-2019-14899), que permite reemplazar, cambiar o sustituir paquetes en conexiones TCP reenviadas a través de túneles VPN. El problema afecta a Linux, FreeBSD, OpenBSD, Android, macOS, iOS y otros sistemas similares a Unix.

-

Fue detectada una version de RansomEXX para Linux

Los investigadores de Kaspersky Lab han identificado una versión para Linux del malware ransomware «RansomEXX».

-

Fue encontrado un fallo en pppd que permitía ejecutar código de forma remota como root

Se acaba de dar a conocer al público una vulnerabilidad en el paquete pppd (CVE-2020-8597) la cual afecta seriamente a algunos servicios VPN, conexiones DSL y también de Ethernet pues el fallo encontrado permitía ejecutar código enviando solicitudes de autenticación especialmente diseñadas a los sistemas que utilizan PPP (Protocolo punto a punto) o PPPoE (PPP sobre Ethernet).

-

Fuentes de problemas de seguridad informática

La mayoría de nosotros confiamos datos sensibles a dispositivos más o menos frágiles y más o menos transportables. Lo hacemos porque las ventajas que nos reporta compensan en mucho al riesgo que corremos al utilizarlos. En el artículo anterior nos preguntábamos si usar Linux es suficiente medida de seguridad, ahora veremos las fuentes de problemas de seguridad informática.

-

Fueron descubiertas dos nuevas vulnerabilidades de ejecución especulativa que afectan a Intel

L1D Eviction Sampling, L1DES o también conocido CacheOut es una de las nuevas amenazas que se suman a la lista de conocidos que permiten la posibilidad de atacar las CPU Intel a través de la ejecución de código especulativo. Siendo esta la tercera vez en menos de un año en la que Intel ha presentado un nuevo conjunto de vulnerabilidades relacionadas con la funcionalidad especulativa de sus procesadores.

Página 8 de 18