El último ataque de un malware mundial, el ya famoso WannCrypt, no sólo ha puesto de manifiesto la seguridad de cientos de empresas en el mundo, sino también lo mucho que a veces nos involucramos en el manejo de la terminología de estas amenazas. ¿Es un virus lo mismo que un malware? ¿Y qué es un ransomware y en qué se diferencia de otras amenazas?

En general, siempre llamamos a esto un virus informático y eso es todo. Pero hoy iremos un poco más lejos y explicaremos el significado de términos como malware, virus, gusanos, spyware, troyanos, ransomware, etc.

Qué es un malware

Empecemos con el malware. La palabra malware es el término que resulta de la unión de las palabras ‘software malicioso’. El malware es un tipo de software que pretende infiltrarse o dañar un ordenador o un sistema de información sin el consentimiento de su propietario.

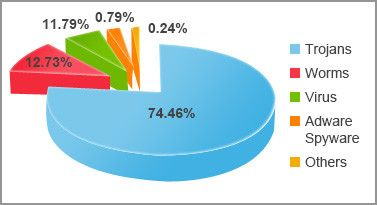

Por lo tanto, el malware es el principal término utilizado para referirse a todas las amenazas informáticas. Dentro de esta categoría, ya tenemos diferentes clasificaciones más específicas para amenazas, como troyanos, gusanos, virus informáticos, adware, spyware o ransomware entre otros.

Sin embargo, todos los programas que pueden exponer tus datos no son malware. Tenemos que distinguirlo del software defectuoso, que son aquellos programas que no están diseñados con malas intenciones, pero que tienen ciertos errores dentro de su código debido a los cuales su información puede estar expuesta o su sistema se vuelve vulnerable a ciertos peligros.

Qué es un virus informático

Un virus informático es un tipo de malware cuyo objetivo es alterar el correcto funcionamiento de un dispositivo. Lo hace infectando los archivos de un ordenador a través de código malicioso, y su principal característica es que necesita la intervención del usuario para ser ejecutado. El momento en que toma el control con el objetivo de infectar un ordenador y propagarse.

Aunque el primer virus informático apareció en 1971, no fue hasta la década de 1980 que el término fue adoptado oficialmente. Este nombre se debe a su semejanza con los virus biológicos que infectan a una célula, y esto, a su vez, propaga el virus al resto de las células de un organismo.

Existen diferentes tipos de virus, desde los que son simples bromas hechas con la única función de molestar a otros que pueden dañar seriamente tu ordenador borrando archivos que afectan directamente a su funcionamiento. En cualquiera de los casos, su punto en común es que todos modifican el comportamiento normal de un ordenador.

En general, los virus son totalmente transparentes. No se esconden, pero tienden a viajar dentro de archivos ejecutables como un .exe. Por supuesto, pueden hacerlo con los nombres de otras aplicaciones en un intento de engañarte e intentar ejecutar el programa.

Gusano

El gusano informático es otro de los tipos de malware más comunes en la red, y su principal diferencia con los virus informáticos es que no requiere la intervención del usuario ni la modificación de ningún archivo existente para infectar un ordenador. Por lo demás, tiene la característica de replicarse para expandirse a través de las redes a las que está conectado un dispositivo.

Cuando consigue penetrar en un ordenador, el gusano intenta obtener las direcciones de otros ordenadores a través de sus listas de contactos para enviarles sus copias e intentar infectarles también. No tienen que manipular ningún programa o hacer que la computadora funcione incorrectamente, lo que hace que sean un poco más difíciles de detectar.

Para ello, se recomienda que revises los recursos que pueda estar consumiendo, como la memoria RAM, algo que hará que las tareas ordinarias sean excesivamente lentas. Si tienes uno, también puedes ver que tu equipo ha enviado mensajes sin tu permiso a través de correo electrónico o redes sociales.

En términos de su uso, hoy en día estos gusanos se utilizan a menudo, por ejemplo, para crear botnets. Son redes de ordenadores zombies que pueden actuar simultáneamente cuando un operador da la orden de enviar SPAM en masa, propagar malware o lanzar diferentes tipos de ataques, ataques DDoS o denegación de servicio.

Qué es un troyano

El troyano tiene algunas similitudes con los virus informáticos, pero su funcionamiento no es exactamente el mismo. Mientras que un virus suele ser destructivo, un troyano intenta pasar desapercibido mientras accede a tu dispositivo con la intención de ejecutar acciones ocultas con las que abrir una puerta trasera para que otros programas maliciosos puedan acceder a él.

Sin embargo, uno de los puntos en común entre varios tipos de malware es que los troyanos también llegan a ti disfrazados de archivos legítimos. Lo harán con ejecutables que aparentemente no harán nada malo cuando se usen, pero inmediatamente empezarán a trabajar a tus espaldas sin que te des cuenta.

Su nombre es el del mítico Caballo de Troya de la Odisea de Homero, que según la historia fue utilizado para engañar a los defensores de Troya. De la misma manera, este malware entra en tu ordenador camuflado como un programa legítimo, y una vez dentro hace un hueco entre tus defensas para que otros programas o tipos de malware tengan donde entrar.

A diferencia de los gusanos informáticos de los que hemos hablado, los troyanos no se propagan por sí mismos. Puedes infectarse con uno cuando lo recibe deliberadamente, pero también tienden a pulular en redes P2P u otros sitios web con aplicaciones ejecutables aparentemente inofensivas. A menudo se utilizan, entre otras cosas, para robar información sin tu consentimiento a través de esa puerta trasera.

Qué es un spyware

Es otro tipo de programa que se instala en tu ordenador por sí solo o a través de la interacción de una segunda aplicación que lo lanza sin que te se des cuenta. Normalmente trabajan en secreto tratando de ocultar su rastro para que no levantes la guardia y actúes con normalidad.

Su propósito es recopilar información sobre el usuario o la organización que posee un ordenador de forma no autorizada. Para que no sean detectados, estos programas monitorizan y recogen datos sobre las acciones realizadas en un ordenador, los contenidos del disco duro, las aplicaciones instaladas o todo lo que hacen en Internet. También pueden llegar a instalar otras aplicaciones.

¿Qué es el adware?

El adware es un tipo de programa bastante controvertido y difícil de catalogar. Algunos lo consideran una clase de spyware, mientras que otros dicen que ni siquiera puede ser considerado un malware porque su intención final no es dañar los ordenadores principales.

Su única misión es entrar en tu ordenador y empezar a mostrarte publicidad, ya sea mientras navegas por Internet, en forma de popup en momentos aleatorios o durante la ejecución de un programa. Algunos incluso se limitan a sustituir la publicidad de un sitio web por otro con el que sus creadores puedan obtener beneficios.

En general, este tipo de software se suele instalar en programas que luego se difunden gratuitamente como fuente de ingresos para sus creadores. La razón por la que algunas personas los consideran spyware es que algunos de ellos pueden recopilar y enviar tus datos personales.

Qué es Ransomware

Y finalmente, tenemos el software de rescate. Ransom significa rescatar, y de hecho lo que hace es secuestrar los datos de un ordenador y pedir un rescate económico a cambio de liberarlos. Normalmente, lo que haces es encriptar tus datos, y lo que te ofrecen a cambio del rescate económico es la clave para descifrarlos.

Este tipo de programas pueden acceder a tu equipo en la parte posterior de un gusano informático u otro tipo de malware, y una vez que cifre tus datos, bloqueará tu equipo mostrándote una pantalla de advertencia en la que se te informará de que has sido víctima del ataque. En esta pantalla también se muestra el importe a pagar y la forma de pago, que puede ser por SMS, Paypal o por bitcoins.

Es una de las amenazas que está creciendo en los últimos años, por lo que es importante tener el ordenador siempre actualizado y seguir una serie de precauciones a la hora de tratar con correos o mensajes sospechosos, evitando siempre instalar cualquier cosa que se envíe por correo a personas que no conozcas.

Conclusión

Otro consejo en el que casi todos los expertos en seguridad informática estuvieron de acuerdo es que hay que tratar de no pagar nunca el rescate que se le pide. Al hacerlo, permites que los delincuentes se salgan con la suya y los alientas a seguir recurriendo a este tipo de programa. El método más fácil de compilarlo es tener siempre copias de seguridad actualizadas de tus bases de datos y formatear los equipos afectados, recuperándolos más tarde con estas copias.