-

Fueron encontradas dos vulnerabilidades en Snap y permitían poder ejecutar código como root

Qualys dio a conocer la noticia de que identifico dos vulnerabilidades (CVE-2021-44731 y CVE-2021-44730) en la utilidad snap-confine, enviada con el indicador root SUID y llamada por el proceso snapd para generar un entorno ejecutable para aplicaciones distribuidas en paquetes snap.

-

Fueron encontradas nuevas vulnerabilidades en Linux sobre TCP / IP

El conjunto de protocolos TCP / IP, desarrollado bajo el patrocinio del Departamento de Defensa de los Estados Unidos, ha generado problemas de seguridad inherentes al diseño del protocolo o a la mayoría de las implementaciones de TCP / IP.

-

Fueron encontradas nuevas vulnerabilidades en los protocolos WPA3 y EAP

Dos investigadores (Mathy Vanhoef y Eyal Ronen) dieron a conocer sobre un nuevo método de ataque el cual ya está catalogado en el CVE-2019-13377 el cual este fallo afecta a las redes inalámbricas que utilizan la tecnología de seguridad WPA3 permite obtener información sobre las características de la contraseña que puede usarse para seleccionarla en un modo sin conexión El problema se manifiesta en la versión actual de Hostapd.

-

Fueron identificadas vulnerabilidades peligrosas en Firejail, Connman y GNU Guix

Hace pocos dias se dieron a conocer las noticias de la detección de algunas vulnerabilidades consideras como peligrosas en Firejail, Connman y GNU Guix. Y es que en el caso de la vulnerabilidad identificada en el sistema para la ejecución en espacio aislado de aplicaciones de Firejail (CVE-2021-26910) esta permite elevar los privilegios al usuario root.

-

GameOver(lay), dos vulnerabilidades que permiten escalar privilegios en Ubuntu

Hace poco investigadores de Wiz Research dieron a conocer información sobre el descubrimiento de dos vulnerabilidades en los paquetes del kernel de Linux suministrados por Ubuntu causadas por parches específicos de Ubuntu en la implementación del módulo OverlayFS.

-

GNU GMP bloqueo direcciones IP de Microsoft debido a una relación a un ataque DDoS

Hace poco, Torbjörn Granlund, creador de GNU Multiple Precision Arithmetic Library (GNU GMP), dio a conocer debido a problemas con un script de compilación en GitHub (propiedad de Microsoft) el servidor de GMP comenzó a recibir miles de solicitudes, las cuales se tomaron de manera iniciar como un ataque DDoS.

-

Google e Intel advierten de una vulnerabilidad en Linux que permite tomar control de un equipo a través del Bluetooth

BleedingTooth es el nombre que se les ha dado a un grupo de vulnerabilidades zero-click en el subsistema Bluetooth de Linux que pueden permitir a un atacante remoto y no autenticado ejecutar código arbitrario en el sistema con privilegios de kernel, lo único necesario es que el equipo tenga el Blueetooth encendido y que el atacante esté a corta distancia, o al menos a la distancia de rango del dispositivo Bluetooth.

-

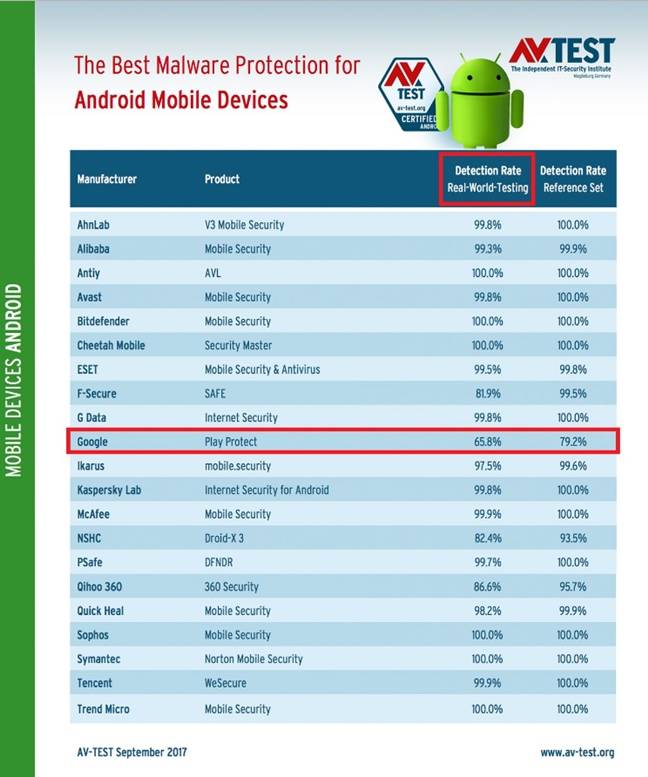

Google Play y el malware

El mes pasado, el laboratorio alemán de pruebas de software AV-Test lanzó malware en 20 sistemas antivirus de Android, y los resultados no son particularmente buenos para Google.

-

Grave vulnerabilidad en un plugin de WordPress

El 12 de julio, el equipo de Wordfence (un plugin de seguridad popular para WordPress), descubrió una vulnerabilidad llamada RCE – Remote Code Execution en Ad Inserter. Esta vulnerabilidad puede permitir que un atacante ejecute cualquier código PHP arbitrario en el sitio que usa WordPress.

-

Greg Kroah-Hartman explica la situación de Linux con Meltdown y Spectre

La semana pasada vimos que Meltdown y Spectre ponían patas arriba la computación a nivel mundial, ya que errores de diseño en las CPU han dejado comprometida la seguridad ofrecida por prácticamente cualquier computador (o al menos gran parte de las arquitecturas y marcas conocidas).

-

Greg Kroah-Hartman habla sobre los procedimientos de seguridad aplicados a Linux

La ciberseguridad es un campo que en los últimos tiempos ha ganado mucho protagonismo en los entornos corporativos. Si bien es cierto que este tema siempre ha sido importante para las empresas, las nuevas áreas como el cloud computing, el ransomware y las vulnerabilidades Meltdown y Spectre han disparado la preocupación hasta niveles que no se había visto hasta ahora.

-

Hackean a firma de seguridad cibernética estadounidense FireEye

Los hackers buscaron principalmente información relacionada con ciertos clientes de gobierno, dijo en un comunicado el director general de FireEye, Kevin Mandia, sin identificarlos.

-

Hackers continúan explotando activamente la falla crítica en Log4J

Se ha estado hablando mucho en la red sobre la vulnerabilidad en Log4J que permite a un atacante desencadenar una ejecución de código arbitrario de forma remota si tiene la capacidad de enviar datos a una aplicación que utiliza la biblioteca log4j para registrar el evento.

-

Hackers continúan explotando la vulnerabilidad de Log4Shell en VMware Horizon Systems

La Agencia de Infraestructura y Ciberseguridad de EE. UU. (CISA) y el Comando Cibernético de la Guardia Costera de los Estados Unidos (CGCYBER) dieron a conocer mediante un aviso de seguridad cibernética (CSA) que las vulnerabilidades de Log4Shell (CVE-2021- 44228) todavía están siendo aprovechadas por hackers.

-

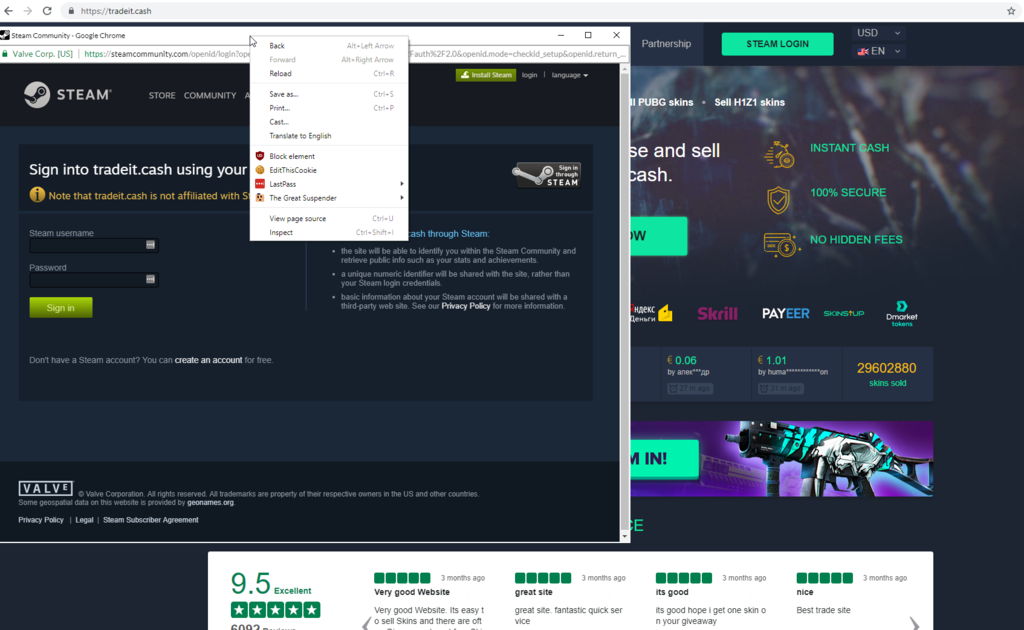

Hackers crean un sito de phishing para robar cuentas de Steam

Una vez más, los investigadores de videojuegos descubrieron una técnica “innovadora” de phishing (suplantación de identidad) que hace un muy buen trabajo de enmascarar las intenciones de los estafadores.

-

Hackers exponen a 2,6 millones de usuarios de Duolingo, más disponibles para el scraping

Duolingo, la popular aplicación de aprendizaje de idiomas, ha visto expuestos en Internet los datos de algunos de sus usuarios. Los datos escaneados de 2,6 millones de personas, que estuvieron a la venta en enero, están ahora disponibles en el mercado de la ciberdelincuencia BreachForums. La API abierta permite el raspado de más datos.

-

Halladas 146 aplicaciones de Android con vulnerabilidades de los fabricantes

A través de una investigación financiada por el Departamento de Seguridad Nacional de los Estados Unidos, Kryptowire encontró 146 aplicaciones Android preinstaladas que grababan audio en secreto y cambiaban la configuración del teléfono. A veces las aplicaciones se auto-concedían incluso los permisos para realizar estas tareas.

-

Hallazgo de nuevas vulnerabilidad de linux que permite acceso root

Las vulnerabilidades de Nimbuspwn podrían aprovecharse potencialmente para llevar a cabo amenazas sofisticadas que utilizan malware y ransomware para crear grandes impactos en los dispositivos vulnerables.

-

Han encontrado una vulnerabilidad en Plasma, pero KDE ya trabaja en ello. Por ahora, esto debes evitar

Cuando hablamos sobre Plasma, por lo menos un servidor, lo hacemos para contar todas las bondades que nos ofrece el precioso, fluido y lleno de opciones escritorio de KDE, pero hoy tenemos que dar noticias menos buenas. Tal y como recogen en ZDNet, un investigador de seguridad ha encontrado una vulnerabilidad en Plasma y ha publicado una prueba de concepto explotando el fallo de seguridad existente en el Framework de KDE. Ahora mismo no hay ninguna solución disponible, más allá de una temporal en forma de previsión que KDE Community ha publicado en Twitter.

-

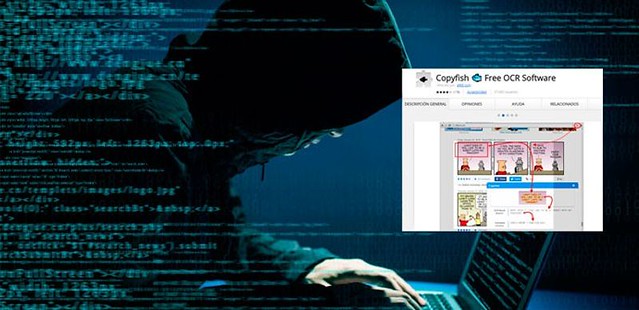

Han hackeado la extensión Copyfish para Chrome y debes borrarla cuanto antes

La seguridad y privacidad es algo que cada vez preocupa más a los usuarios de Internet, y es que cada vez son más las técnicas utilizadas para tratar de robar los datos de acceso a nuestras cuentas de correo, Google, el banco, etc. Tanto es así que hace unas horas, los creadores de una popular extensión para los navegadores Google Chrome y Mozilla Firefox, anunciaron que la versión para el navegador de Google había sido atacada y con éxito.

Página 9 de 18