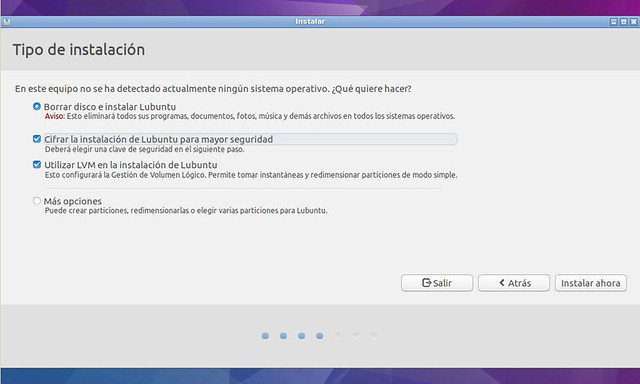

Se ha descubierto una vulnerabilidad en Cryptsetup, una utilidad usada en sistemas Linux para el cifrado de disco, siguiendo el estandar LUKS (Linux Unified Key Setup).

Es un fallo que no afecta a la integridad de las particiones encriptadas o el protocolo utilizado, sino al script de Cryptsetup utilizado para descifrarlas y por tanto desbloquear su acceso.

Lo llamativo de esta vulnerabilidad clasificada como CVE-2016-4484 es lo sencillo que sería su explotación: bastaría presionar durante unos 70 segundos la tecla intro para obtener una shell con privilegios de root (hace uso de initframfs o dracut, que se activan de forma temporal como sistema de archivos RAM al inicio).

Como resultado nos da acceso a las particiones del sistema, entre ellas la partición /boot que es la que se encarga del arranque del sistema y que generalmente no se suele cifrar.

Lo de los 70 segundos no es algo casual, está relacionado con un fallo en cryptsetup a la hora de manejar el número máximo de intentos permitidos para adivinar la contraseña que monta las particiones. El año pasado un problema similar que afectaba a Grub2 fue descubierto por los mismos desarrolladores (Hector Marco e Ismael Ripoll), aunque en aquella ocasión la tecla mágica era la de retroceso.

Como resultado de esto tenemos acceso a todos los discos del sistema, pudiendo borrar su contenido ,introducir código en aquellas partes que no están cifradas (propiciando una escalada de privilegios), o bien copiar a un dispositivo externo las que si lo estén, para su posterior análisis e intento de acceso mediante técnicas de fuerza bruta.

Esta vulnerabilidad podrá ser especialmente seria en dispositivos de acceso público como: cajeros automáticos, bibliotecas, laboratorios, máquinas presentes en aeropuertos, etc. Aunque en un principio parece necesario el acceso físico a la máquina, según comentan sus descubridores también sería posible su explotación de forma remota en ambientes cloud.

El fallo se ha comprobado que existe en sistemas Debian y derivados como Ubuntu, así como en las últimas versiones de Fedora.

En mi caso he intentado reproducir el fallo un par de veces en un equipo con Manjaro y cifrado LUKS, con resultados negativos, posiblemente tenga algo que ver que utilizo una versión reciente de Cryptseupt ( 1.7.3.1) liberada hace unos días.

A la espera de que Cryptsetup se actualice en las diferentes distribuciones GNU/Linux para solucionar este problema, ya se ha propuesto una solución provisional para aquellos que no quieran esperar, que implica editar el sistema de arranque.

Tenéis más información sobre esa solución y una descripción completa de la vulnerabilidad en esta página.

Fuente: lamiradadelreplicante