Cada vez que se descubre un nuevo malware para Linux parece como que el tiempo se detiene, siendo lo más normal del mundo cuando hablamos de servidores web, donde la presencia de GNU/Linux es notoria. Linux.Encoder.1 es la pieza de la que alertan los expertos de Dr.Web, dando detalles muy concretos de las consecuencias.

Linux.Encoder.1 es un ransomware, esto es, un “secuestrador”. Por lo general, una vez infectada la máquina el malware cifrará directorios y o archivos y pedirá un rescate por ellos. Rescate que, sobra añadir, nunca se debe pagar, porque garantías de recuperar lo perdido o de que la historia no se convierta en un chantaje, no suele haber. Por lo tanto, caer víctima de un ransomware serio es una auténtica faena contra la que solo vale una cosa: copias de seguridad.

Aunque en el caso que nos ocupa, ni eso: Linux.Encoder.1 cifraría archivos localizados en los directorios “home”, “root”, “var” y “etc” directamente relacionados con el desarrollo web, incluyendo otros directorios nombrados como “public_html”, “www”, “webapp”, “.git”, “.svn” y para rematar, “backup”, para lo cual realizaría un escaneo recurrente de todas las rutas posibles a partir de la raíz del sistema. Ergo, solo servirían copias de seguridad remotas o, con algo de suerte, bien escondidas. El malware cifraría asimismo un buen montón de archivos por tipo de extensión que abarcan desarrollo web, multimedia, oficina, archivos comprimidos, etc. Más datos.

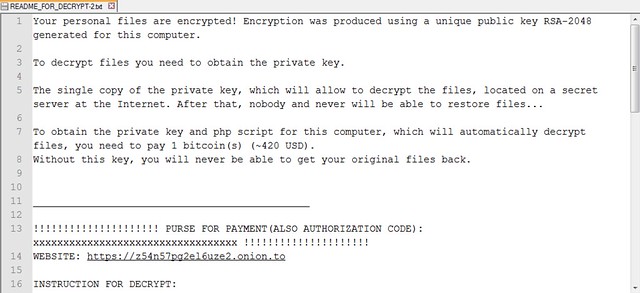

En cada directorio afectado se agregaría una nota en texto plano para cumplir con el rescate de 1 bitcoin, que ahora ronda un valor en torno a los 300 euros.

¿Y qué se puede hacer para mantenerse a salvo de tan cruel malware? Nada. Tener mucho cuidado a lo sumo, y es que afecte a servidores o no, cualquier GNU/Linux es un objetivo en potencia. Claro que lo mismo no es para tanto esta historia, porque, ¿cuál es el método de infección? Acudiendo a los sospechosos habituales podríamos estar ante explotación de vulnerabilidades o ataques de fuerza bruta para ganar acceso al sistema y soltar un troyano, y lo primero es: una vulnerabilidad en Magento, el popular CMS Open Source para la creación de tiendas en línea. ¡Toma ya!

Para rematar la jugada otra firma de seguridad como es BitDefender habría echado un vistazo al asunto y por lo que adelantan, no se trataría de un ransomware tan potente como se da a entender.

Pero henos aquí una vez más hablando de un malware para Linux que, de nuevo, no afecta directamente a Linux, sino que lo hace a uno de los componentes que componen un servicio web. Como sucedió con Heartbleed.

Todo pasa, además, en una semana en la que un extenso de The Washington Post ha levantado polvareda sobre la seguridad en Linux, con especial atención en la figura de Linus Torvalds y su constante rechazo a lo que denomina como “circo de la seguridad“. Una respuesta con la que concuerdo es la publicada en ZDNet, y con ella os dejo.

Fuente: muylinux