El proceso de integración de Ubuntu Bash en Windows 10 se ha encontrado con un nuevo incidente que puede dejar en un entredicho su viabilidad dentro de este sistema. Como sabéis y ya os comentábamos hace días, Ubuntu Bash se ha convertido en una de las funcionalidades con más relevancia dentro del nuevo sistema operativo de la gente de Redmond.

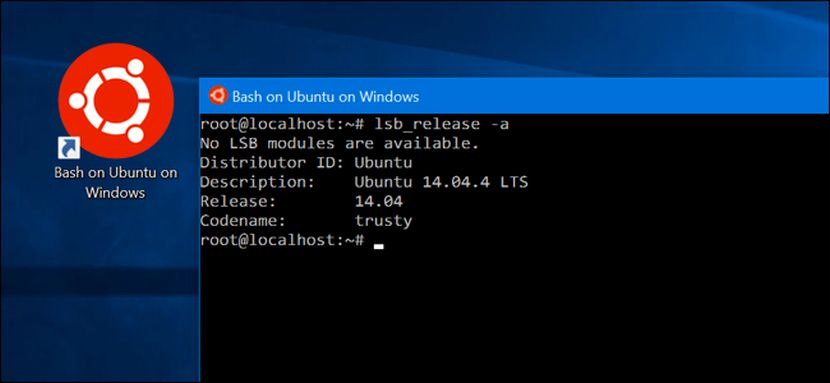

La idea que se propone con Ubuntu Bash resulta muy atractiva: un terminal Linux dentro del sistema Windows con funcionalidad casi plena que permite además la ejecución de programas sencillos. Esto abre un mundo de posibilidades y software GNU para los entornos Windows y la posibilidad de gestionar desde un mismo entorno multitud de sistemas sin necesidad de herramientas de terceros.

Esta idea tan atractiva, fruto de la alianza que mantuvieron Microsoft y Canonical durante el fallido Proyecto Astoria, se materializó en un proyecto open-source cuya seguridad ha quedado en entredicho a raíz de la última convención de la Black Hat celebrada en Las Vegas, donde Alex Ionescu, arquitecto jefe en Crowdstrike, ha demostrado los fallos de seguridad que presenta.

Estos fallos, todavía pendientes de corregir por parte del gigante de Redmond, abre numerosos caminos vulnerables a las aplicaciones de Windows susceptibles de poder ser inyectados con código malicioso, pudiendo modificar la memoria y volver incluso de nuevo a las aplicaciones del entorno Linux. Este proceso se llevaría a cabo empleando las famosas llamadas APIs del sistema Windows, que junto al acceso directo que existe al sistema de ficheros en el equipo, harían realmente difícil mitigar un posible ataque que se ejecutase empleando estos mecanismos.

Microsoft parece haberse puesto manos a la obra y está comenzando a trabajar sobre los errores que se han reportado, pero hay que distinguir entre el kernel que emplea Ubuntu Bash, que es una elaboración propia para Windows 10 y el auténtico que sí emplea el sistema de Canonical, pues ambos no comparten la misma base de actualizaciones.

Por otra parte, existe otro matiz asociado a la aplicación de Windows AppLocker, que no se encuentra asociada al entorno de Ubuntu Bash y por tanto no puede crearse una lista blanca de aplicaciones para él. Esto resulta especialmente perjudicial para entornos productivos donde AppLocker no puede funcionar como primera barrera ante potenciales amenazas de aplicaciones. Los antivirus son ajenos a esta característica y el propio firewall del sistema resulta insuficiente para asegurar una protección suficiente del equipo.

Por último, en palabras del propio Ionescu, parece más que probable que estas vulnerabilidades no sean explotadas por ningún hacker dados los requisitos que deben cumplirse para que Ubuntu Bash se encuentre instalador en el equipo: la activación del modo de desarrollador y la instalación de la característica adicional.

Fuente: ubunlog