Investigadores del MIT y de la Escuela Politécnica Federal de Lausana, están trabajando en un nuevo sistema de anonimato llamado Riffle, que según ellos sería más eficiente y seguro que el popular Tor.

Desde aquí siempre hemos ensalzado la capacidad del Proyecto Tor a la hora de proporcionar anonimato y mantenerse en constante actualización, solucionando cuanta vulnerabilidad sale a su paso, pero en los últimos años hemos visto como los ataques al mismo se han vuelto cada vez más sofisticados.

Hemos pasado de aquellos exploits del lado del navegador que se aprovechaban de JavaScript o Flash, a ataques mucho más elaborados que introducen nodos maliciosos en la red de Tor, para realizar análisis de tráfico entre sus usuarios. Se trata de establecer patrones de conducta que puedan ayudar a su localización, huellas digitales en base a cosas tan exóticas como los movimientos del ratón, la manera de teclear o la resolución de la pantalla (por eso no se recomienda maximizar el navegador).

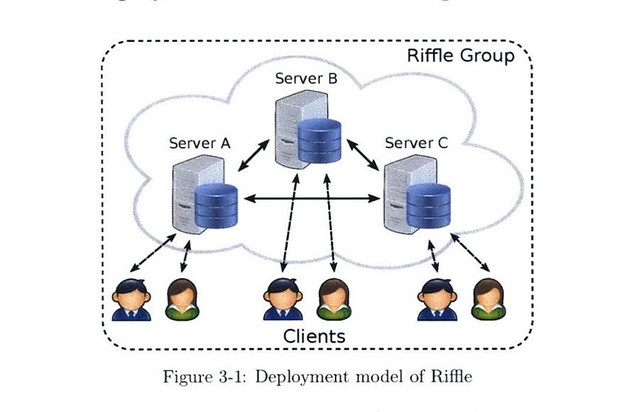

Al igual que Tor, Riffle también cifra todo el tráfico mediante un sistema de capas (onion) y utiliza un sistema de autenticación, pero introduce un nuevo concepto llamado mixnet, formado por un conjunto de servidores que reorganizan de forma aleatoria el orden de recepción de la comunicación.

Se ve mejor con un ejemplo: Penny, Sheldom y Howard envían cada uno un mensaje que alcanza el primer servidor en orden A, B, C, a continuación ese servidor lo reenvía al siguiente permutando su orden a C, A,B o cualquier otro y así sucesivamente hasta alcanzar su nodo de salida, dificultando cualquier tipo de correlación.

Para comprobar que la conexión entre servidores es fiable se utilizan técnicas de clave simétrica, en vez de un cifrado de clave pública/privada, que tiene el inconveniente de un mayor consumo de banda ancha.

Con lo cual tenemos diversas técnicas ya existentes, pero que al combinarse de manera diferente ofrecerían mejores resultados.

La ventaja práctica de esto es que con un solo servidor confiable se mantiene la seguridad del mensaje y por tanto de la navegación anónima, incluso aunque el resto de nodos de red estén siendo monitorizados.

También tiene ventajas a efectos de eficiencia, en diversas pruebas realizadas ha demostrado ser 10 veces más rápido que la red Tor, lo cual también lo haría interesante para realizar intercambios de archivos en un sistema P2P.

Riffle todavía no está disponible para su uso público (aún así en GitHub ya podéis encontrar un prototipo construido en lenguaje de programación Go), se espera que en los próximos días sea presentado en la conferencia sobre privacidad PETS 2016 que se celebra en Darmstadt (Alemania).

Si queréis saber más del tema un buen lugar para empezar es la tesis y este paper de Albert Kwon, el brillante estudiante del MIT que lidera el proyecto.

Fuente: lamiradadelreplicante