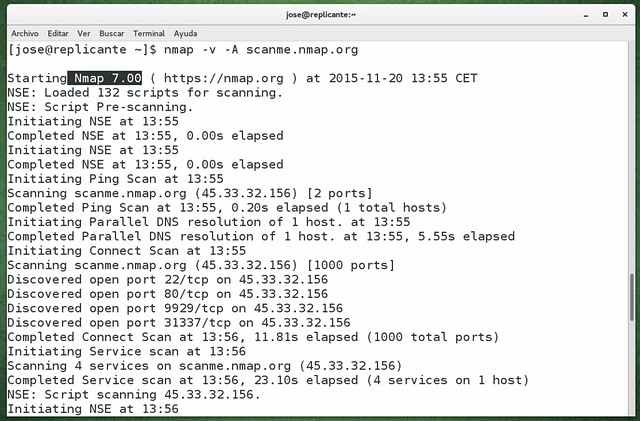

Tres años después de su ultima actualización, Gordon Lion (Fyodor) nos anuncia la versión 7.0 de Nmap , el software con licencia libre, especializado en el escaneo de puertos, análisis de redes y detección de hosts.

Nmap se ha convertida en una herramienta imprescindible para administradores de sistemas y especialistas en seguridad informática, su versatilidad permite obtener datos de los sistemas operativos que están ejecutando las diferentes máquinas huéspedes, firewall activados, escanear puertos específicos, detectar intrusos en nuestra red a lo matrix…utilizando diferentes técnicas de exploración.

Nmap 7.0 trae 171 nuevos scripts y 20 bibliotecas nuevas, que permiten explorar vulnerabilidades recientes como puede ser el caso del famoso Heartbleed (bug en OpenSSL).

Aunque Nmap viene soportando el protocolo IPv6 desde hace más de 10 años, ahora ese aspecto se ha mejorado mucho, tanto a nivel de scripts, –incorporando 4 nuevos específicos para ipv6–, como incluyendo también la posibilidad de especificar el rango de direcciones Ipv6 en CIDR (Classless Inter-Domain Routing) estilo, y soporte del método de escaneo TCP Idle Scan.

El equipo de Nmap también ha actualizado su infraestructura, especialmente a nivel de desarrollo que ahora se realiza utiliza el sistema de control de versiones Git (el mismo que utiliza Linux), cuenta con un mirror oficial en Github, y ha mejorado la seguridad de su sitio web.

También se han mejorado el rendimiento de la aplicación que ahora es más rápida a la hora de realizar un escáner.

Y de paso también nos han anunciado que Ncat –una herramienta heredera de netcat, para trabajar con conexiones de red UDP o TCP– ha sido adoptada por Red Hat y Fedora, como paquete por defecto para proveer comandos netcat y nc.

Nmap está disponible para los principales sistemas operativos y distribuciones GNU/Linux.

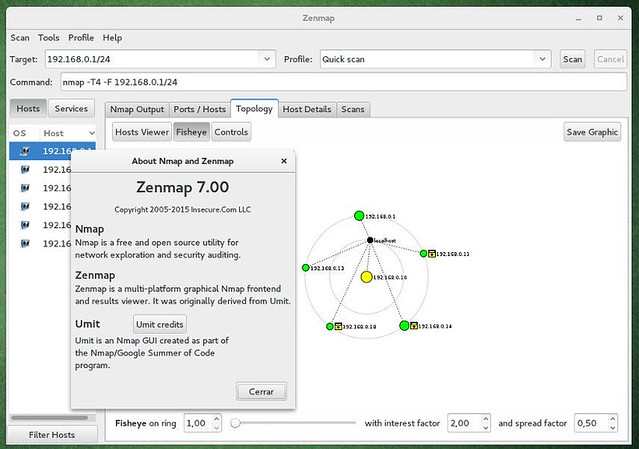

Además de la herramienta en linea de comandos, incluye una interfaz gráfica llamada zenmap, que dependiendo de la distro va incluida en el mismo paquete o se instala aparte.

En mi caso para Antergos instalé nmap y su interfaz gráfica simplemente ejecutando:

|

1

|

sudo pacman -S nmap |

Más información de este lanzamiento en la web del proyecto.

Fuente: lamiradadelreplicante